Vous êtes-vous déjà demandé pourquoi il est important de protéger vos systèmes en réseau, vos applications et vos données contre les attaques et les menaces numériques ? Vous avez peut-être entendu parler de la cybersécurité, qui semble quelque peu complexe et hors de propos. Même si vous savez qu’elle est essentielle, vous ne savez peut-être pas pourquoi exactement.

Ne vous inquiétez pas. Nous allons examiner six raisons pour lesquelles vous devriez prendre la cybersécurité au sérieux.

1. La nature changeante des cyberattaques

La cybersécurité consiste essentiellement à mettre en place des mesures pour protéger vos systèmes en réseau (généralement des ordinateurs et des appareils connectés à l’internet), vos applications, vos logiciels et vos données contre les cyberattaques et les menaces numériques.

En 1943, lorsque le premier ordinateur numérique a été créé, les cyberattaques étaient quasiment inexistantes :

- L’internet n’existait pas.

- Les ordinateurs disponibles étaient massifs. Seuls quelques privilégiés y avaient accès.

- Les ordinateurs n’étaient pas mis en réseau.

Mais dès les années 1970, les cybercriminels avaient popularisé le « phreaking » par téléphone, le premier type de cyberattaque. Les vers, les virus, les chevaux de Troie et les rançongiciels ont pris de l’importance dans les années 1980, après le lancement public de l’internet.

Avec la montée en puissance du phishing, du spoofing, de l’abus d’API, etc., le phreaking et les vers, qui étaient le fléau du siècle dernier, font désormais pâle figure. Cette évolution montre clairement que les acteurs malveillants sont toujours à l’affût pour exploiter les faiblesses des cybersystèmes et mettre au point des attaques cybercriminelles nouvelles et avancées.

Les menaces qui pèsent sur les systèmes en réseau sont dynamiques, de sorte que vous aurez besoin de différentes méthodes de protection à différents moments. La cybersécurité ne doit jamais être statique ; nous ne devons pas relâcher nos efforts pour revoir et améliorer la façon dont nous protégeons nos systèmes numériques, car les cybercriminels ne relâchent jamais leurs efforts.

2. Impact des cyberattaques

Les cyberattaques peuvent entraîner des pertes importantes pour les destinataires. Les attaquants peuvent accéder à des informations sensibles telles que les détails des cartes de crédit et les identifiants de connexion. Ces informations peuvent être utilisées pour le gain financier de l’attaquant au détriment de la victime.

Parfois, les cyberattaques discréditent une organisation en érodant la confiance de ses clients. Les organisations connues pour être des victimes de longue date de cyberattaques ont généralement du mal à regagner la confiance de leurs clients et de leurs investisseurs, car ces attaques nuisent constamment à leur réputation.

Les cyberattaques peuvent également perturber les services en ligne, par exemple en bloquant des sites web et en interrompant des transactions en ligne. Elles peuvent même aller jusqu’à menacer la sécurité nationale.

Par exemple, l’attaque par ransomware de Colonial Pipeline, l’une des plus grandes cyberattaques contre des infrastructures aux États-Unis, a eu des conséquences dévastatrices. Colonial Pipeline a dû arrêter ses systèmes après l’infection d’un logiciel malveillant, qui a affecté le contrôle du flux de pétrole dans ses oléoducs.

Le FBI est intervenu et a payé une rançon de plus de 4 millions de dollars en bitcoins. Personne n’a été inculpé ou arrêté pour cette attaque.

Notez que vous n’êtes pas à l’abri du danger des cyberattaques. Tout le monde, y compris les gouvernements, les particuliers et les petites et moyennes entreprises, peut être touché.

3. Progrès technologiques

L’évolution des cybersystèmes et des technologies va de pair avec celle des cybercriminels et de leurs attaques. Les mauvais acteurs tentent continuellement de tirer profit des avancées technologiques telles que la blockchain, la sécurité du cloud, l’apprentissage automatique et l’intelligence artificielle (IA).

Par exemple, la technologie blockchain sert de stockage sécurisé des informations en créant une base de données distribuée des transactions. Bien que la technologie n’ait pas été créée dans un but criminel, les innovations de la blockchain fournissent des cas d’utilisation aux cybercriminels. Les acteurs malveillants utilisent continuellement les blockchains pour tirer des tapis, faire du cryptojacking, des attaques par prêt flash et des attaques par hameçonnage.

De même, les cybercriminels ont commencé à intégrer l’intelligence artificielle générative (IA) pour créer des cyberattaques plus sophistiquées tout en évitant les contrôles standard.

4. L’essor de l’informatique en nuage

Grâce à la pandémie de COVID-19, la demande de solutions d’informatique en nuage a explosé. Aujourd’hui, la plupart des services informatiques, y compris l’analyse, la mise en réseau, l’intelligence et les bases de données, sont fournis sur l’internet. La plupart de nos services informatiques, en particulier des services tels que Google Drive, Netflix, Twitter et iCloud, sont alimentés par le nuage.

Si l’informatique en nuage offre de nombreux avantages, notamment des sauvegardes sécurisées et une sécurité accrue, l’un de ses inconvénients est la vulnérabilité de vos données face aux cybercriminels. Quel que soit le niveau de sécurité d’un réseau en nuage, il existe toujours un risque que des acteurs malveillants accèdent à vos données.

Néanmoins, les services d’informatique en nuage restent incroyablement cruciaux et bénéfiques. La cybersécurité est donc nécessaire pour réduire considérablement les risques associés aux solutions d’informatique en nuage. La sécurité de l’informatique en nuage, qui comprend le cryptage des données et une équipe d’intervention rapide en cas de violation, protège efficacement les données et l’infrastructure stockées sur les plateformes d’informatique en nuage.

5. Une main-d’œuvre à distance en pleine croissance

Un autre effet de la pandémie de COVID-19 est l’augmentation massive de la main-d’œuvre à distance. De nos jours, les emplois qui ne nécessitent pas d’effort physique sont généralement effectués à distance, le plus souvent à l’aide de systèmes d’informatique en nuage. L’augmentation de la main-d’œuvre à distance a entraîné de nouvelles vulnérabilités en matière de cybersécurité.

L’utilisation de systèmes informatiques en nuage, qui peuvent être vulnérables aux violations de données, et l’implication de nombreux membres du personnel, qui peuvent avoir des arrière-pensées ou divulguer inconsciemment des données sensibles de l’organisation, contribuent à ces vulnérabilités.

La cybersécurité est nécessaire pour atténuer les cyberattaques potentielles qui peuvent s’infiltrer par ces vulnérabilités.

6. Sauvegarde des données et des systèmes

Sans cybersécurité, vos systèmes informatiques et vos données seraient à la merci d’acteurs malveillants. Vous ne pouvez pas laisser vos données et vos systèmes sans protection et vous attendre à ce que tout se passe bien. S’il y a des données à voler ou à manipuler, vous pouvez être sûr qu’un cybercriminel essaiera de les voler ou de les manipuler.

Vous pouvez bloquer les accès ou les manipulations indésirables et assurer la sécurité de vos données en mettant en œuvre des mesures de cybersécurité standard.

Cinq conseils pour renforcer la cybersécurité

Vous pouvez appliquer de nombreux conseils en matière de cybersécurité, même si vous êtes un nomade numérique. Mais nous allons explorer six conseils de base que vous devriez toujours avoir à l’esprit.

1. Appliquer les correctifs et les mises à jour de sécurité

Faire fonctionner vos appareils connectés au web avec des logiciels non corrigés est un bon moyen de faciliter l’accès des cyberattaquants. Les acteurs malveillants conçoivent généralement leurs cyberattaques de manière à rechercher des logiciels et des applications vulnérables et à les exploiter. Mais vous n’avez pas besoin de faire partie des attaqués.

Renforcez vos défenses en appliquant les correctifs et les mises à jour de sécurité à vos systèmes d’exploitation. Les fabricants et les fournisseurs de logiciels publient fréquemment des mises à jour et des correctifs après avoir découvert des vulnérabilités ou des bogues. Ignorer ces mises à jour vous expose à des cyberattaques.

En règle générale, si votre appareil est connecté à Internet et qu’il est toujours pris en charge pour les mises à jour, vous serez averti dès qu’un correctif ou une mise à jour sera disponible. Il vous suffit de télécharger et d’appuyer sur Installer.

2. Utiliser des mots de passe forts

J’espère que vous n’utilisez pas 12345678 comme mot de passe ou, pire, 0000. L’utilisation de mots de passe simples expose vos appareils et vos comptes à des risques.

Évitez d’utiliser des expressions courantes ou votre nom comme mot de passe pour accéder à des données sensibles. Essayez une combinaison de caractères alphanumériques et conservez-la dans un endroit sûr, éventuellement hors ligne, hors de portée des cyberattaquants.

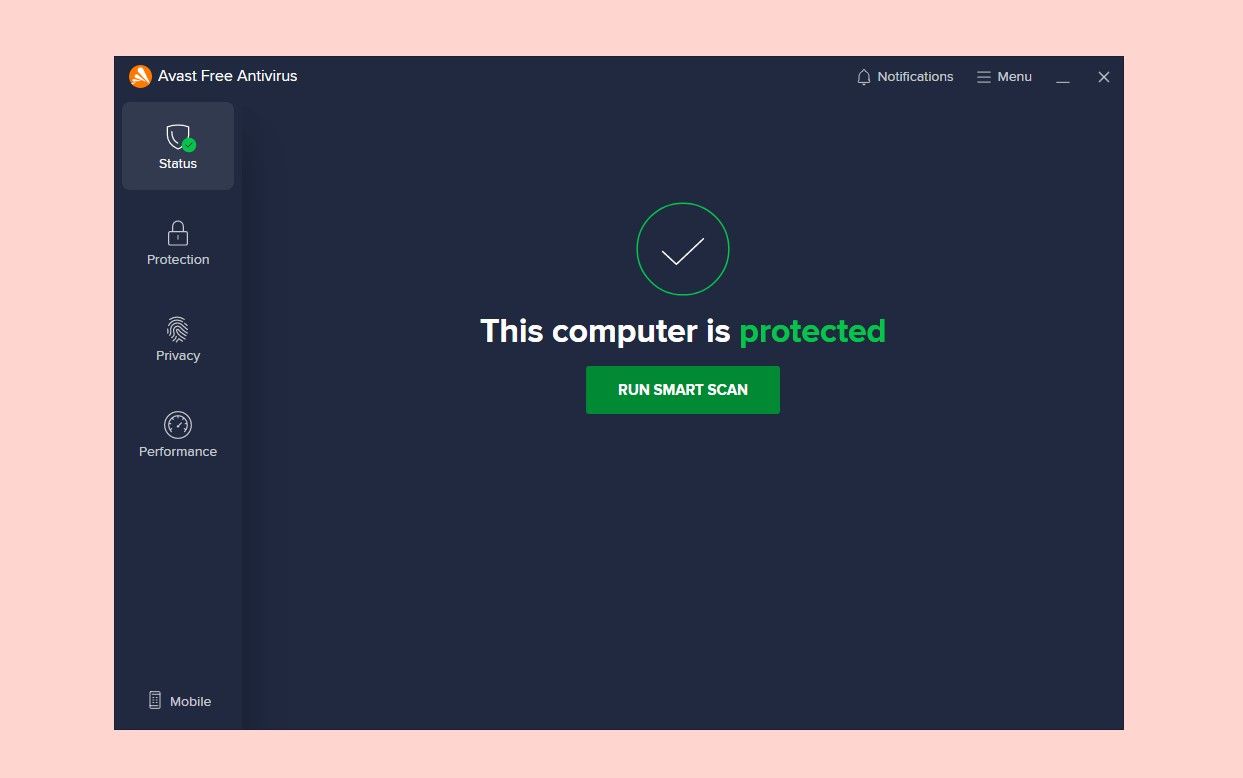

3. Utiliser un logiciel antivirus à jour

De nombreux logiciels antivirus permettent de repérer et d’éradiquer les menaces qui pèsent sur votre appareil. Ces menaces peuvent se présenter sous diverses formes, mais il existe suffisamment de types de logiciels antivirus pour répondre à toutes les attaques possibles de logiciels malveillants.

Assurez-vous que le logiciel antivirus installé sur votre appareil est à jour.

4. Utiliser l’authentification multifactorielle

L’authentification multifactorielle (MFA) vous offre une protection supplémentaire contre les cyberattaques, même en cas de vol de données.

Si les autres mesures de sécurité échouent et qu’un pirate obtient votre nom d’utilisateur et votre mot de passe, vous serez informé de toute tentative de connexion à votre compte. Comme vous devrez fournir des informations supplémentaires ou des codes de connexion, les attaquants seront stoppés.

Chaque fois qu’une application ou un système informatique vous permet de configurer l’AMF, profitez-en !

5. Se tenir au courant des mesures de cybersécurité

La cybercriminalité évolue. Les menaces numériques qui prévalaient il y a cinq ans ne sont plus celles qui prévalent aujourd’hui. Les solutions et les normes de cybersécurité utilisées il y a cinq ans doivent donc être différentes de celles que vous utiliserez aujourd’hui.

Tenez-vous au courant des avancées en matière de cybersécurité. Lisez des articles, regardez des vidéos et prenez note des recommandations de sécurité proposées par les fabricants de vos appareils et les créateurs des applications que vous utilisez.

Si vous êtes propriétaire d’une entreprise, en particulier d’une entreprise dont l’équipe travaille à distance, ne négligez pas l’importance de former vos employés aux normes de cybersécurité.

La cybersécurité est un bouclier contre les cyberattaques

Au fur et à mesure que la technologie progresse, les pirates informatiques imaginent différents moyens de se faufiler à travers les mesures de sécurité existantes. Vous devez donc vous tenir au courant des avancées technologiques et mettre à jour vos pare-feu et vos logiciels antivirus en conséquence. En effet, la cybersécurité est le seul moyen de se protéger contre les cyberattaques qui ne cessent d’évoluer.